Résolution des problèmes de conformité des postes sous Intune

Noa Ollier — Période : Du 02/09/24 au 28/02/25

Objectifs et Enjeux

L'objectif principal est de maintenir un niveau de sécurité maximal sur l'ensemble du parc informatique d'Olga. L'enjeu est de détecter les vulnérabilités en temps réel via le Cloud et d'intervenir rapidement pour que chaque appareil respecte la politique de conformité (Compliance) définie par la DSI.

Sommaire

- 1. Surveillance du parc via Microsoft Intune

- 2. Stratégie de Remise en Conformité des 240 Postes

- 3. Analyse technique : BitLocker

- 4. Conflits de sessions et Postes inactifs

- 5. Absence de Secure Boot et TPM 2.0

- 6. Conclusion de l'activité

1. Surveillance du parc via Microsoft Intune

Le pilotage de nos équipements s'effectue via Microsoft Intune, notre solution de MDM (Mobile Device Management). Tous les appareils de l'entreprise y sont centralisés et font l'objet d'un contrôle automatique quotidien.

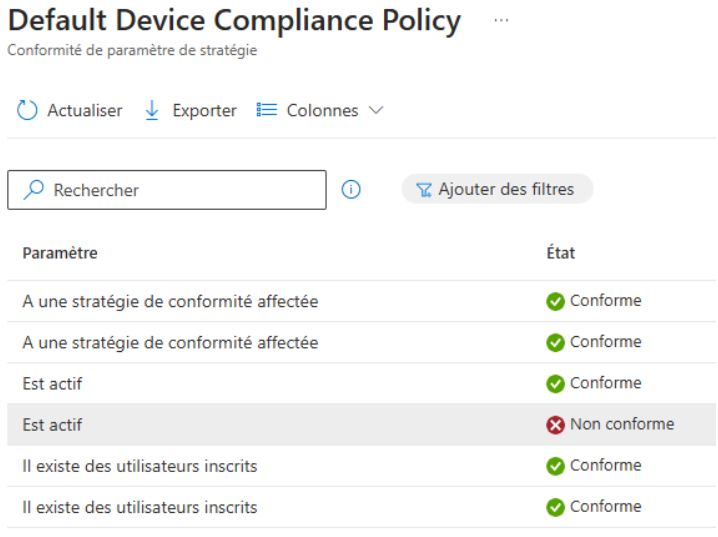

Intune analyse plusieurs points critiques pour déclarer un PC "Conforme" :

- L'état du chiffrement des données (BitLocker).

- L'activation des sécurités matérielles (Secure Boot et puce TPM 2.0).

- La gestion des profils (Un utilisateur unique par poste).

- La présence d'un antivirus à jour et l'état d'activité du système.

Mon rôle est de surveiller quotidiennement le tableau de bord pour identifier les postes marqués comme "Non-conformes" et d'analyser les causes précises de ces échecs de sécurité.

2. Stratégie de Remise en Conformité des 240 Postes

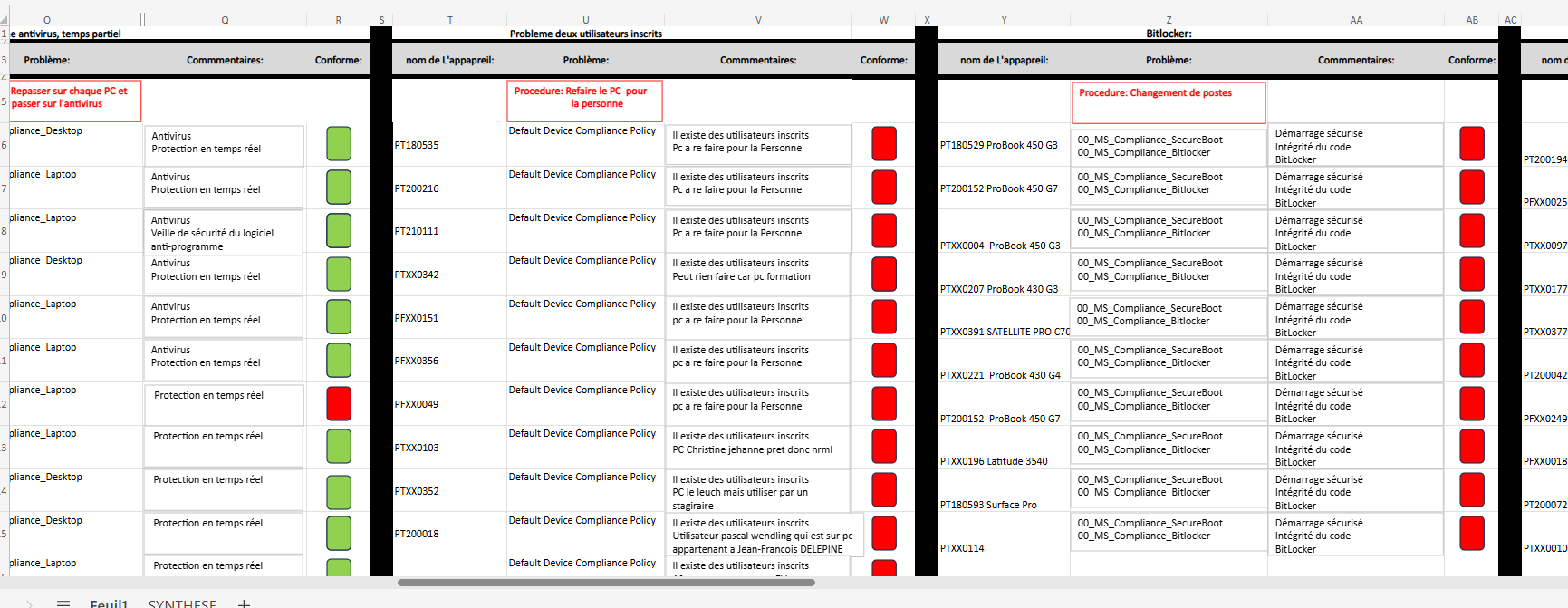

À mon arrivée, j'ai été confronté à une situation critique : plus de 240 machines présentaient des défauts de conformité dans la console Intune. Pour traiter ce volume important sans perdre d'informations, j'ai mis en place une organisation rigoureuse :

- L'inventaire d'audit (Excel) : J'ai créé un tableau de bord répertoriant chaque PC en échec, son utilisateur, et le type de défaut constaté.

- Classification par typologie : J'ai regroupé les erreurs pour les traiter par catégories.

- Suivi et relation utilisateur : Ce travail a demandé plusieurs mois de suivi. Chaque ligne de mon Excel impliquait de contacter l'utilisateur, de diagnostiquer le poste à distance et de vérifier la remontée d'informations dans le Cloud.

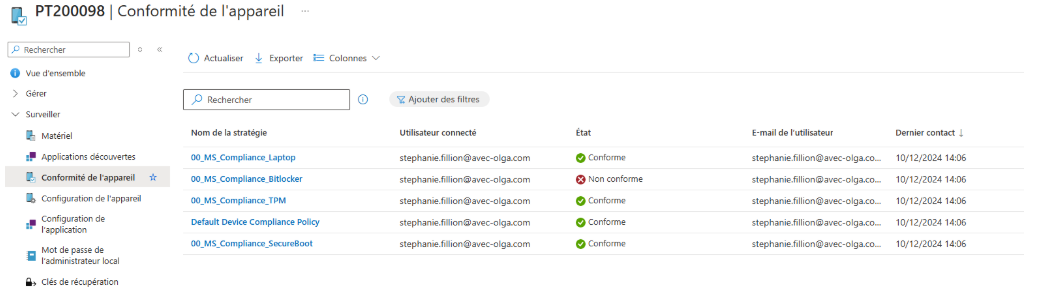

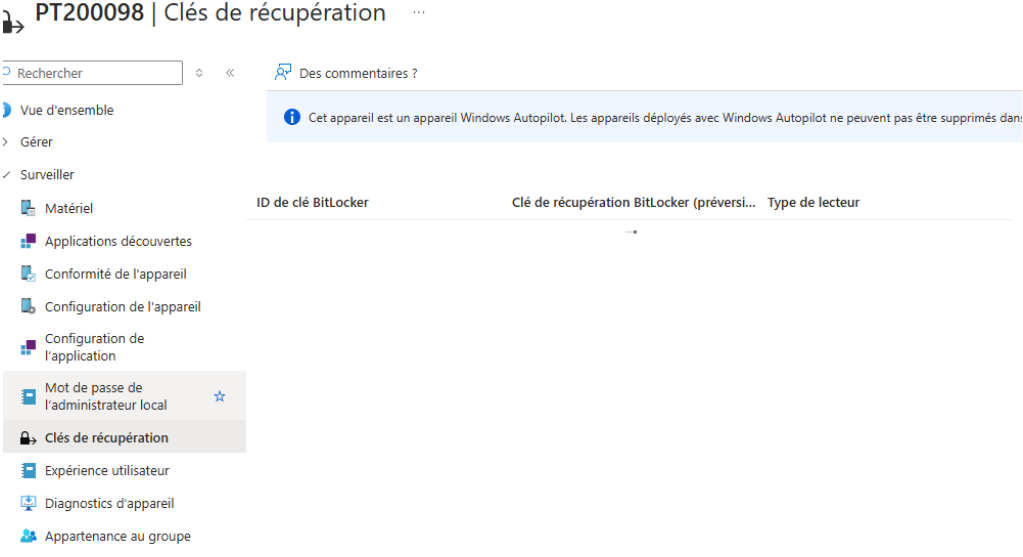

3. Analyse technique : Le chiffrement BitLocker

J'ai identifié et traité trois problématiques majeures qui bloquaient la conformité des postes.

Le chiffrement BitLocker (Protection des données) :

- Le problème : Le disque dur n'était pas crypté, rendant les données lisibles en cas de vol du PC.

- Analyse et action : J'ai diagnostiqué si l'échec était logiciel ou matériel. Si l'activation forcée via PowerShell échouait, cela révélait souvent un disque défaillant ou trop ancien, nécessitant une réinstallation complète.

4. Conflits de sessions et Postes inactifs

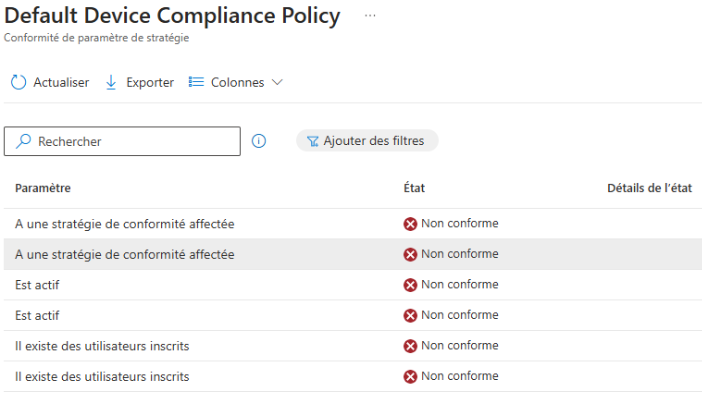

Conflits de sessions (Utilisateurs inscrits) :

- Le problème : Plusieurs sessions utilisateur sont détectées sur un même poste. La règle DSI est stricte : "Un PC est personnel et destiné à un seul utilisateur".

- La solution : J'ai rappelé la règle de sécurité aux utilisateurs. Si le PC devait changer de main, j'ai procédé à une réinstallation complète (Wipe) pour que la machine soit propre et officiellement attribuée au nouvel utilisateur.

Postes inactifs (Délai de connexion dépassé) :

- Le problème : Le poste n'a pas communiqué avec le Cloud (Intune) depuis plus de 30 jours. Il passe automatiquement en "Non-conforme".

- Action : J'ai mené une enquête pour chaque cas : contact avec l'utilisateur ou le manager pour savoir si le PC est utilisé (congé maternité, arrêt long, ou oubli dans un placard).

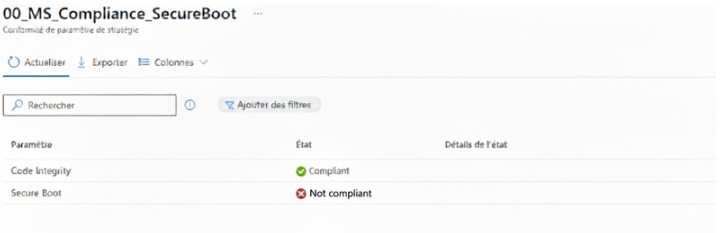

5. Absence de Secure Boot et TPM 2.0 (Limites matérielles)

- Le problème : Sur la console Intune, de nombreux postes (environ 40) remontaient en "Non-conforme" car le Secure Boot et la puce TPM 2.0 étaient absents.

- Action : J'ai constaté que ce problème concernait principalement les anciens modèles (comme les HP G3) configurés en mode "Legacy" BIOS.

- Le constat critique : Aucune manipulation logicielle ne pouvait corriger ce défaut. J'ai répertorié ces machines dans mon tableau Excel comme "Matériel obsolète".

- Lien avec l'Activité 2 : Ce diagnostic a déclenché le renouvellement d'une partie du parc, détaillé dans l'activité suivante.

6. Conclusion de l'activité

Cette mission d'audit sur 240 machines m'a permis de découvrir concrètement la gestion moderne d'un parc informatique et ses enjeux de sécurité.

J'ai appris qu'administrer un parc nécessite une surveillance constante via le Cloud (Intune). Savoir interpréter un défaut de conformité, comme un BitLocker inactif ou un Secure Boot absent, est devenu essentiel pour protéger les données d'Olga.

Grâce à la rigueur de mon suivi Excel, j'ai pu isoler les limites de notre matériel. Ce projet a été le point de départ de ma réflexion stratégique : c'est ce diagnostic précis qui a justifié techniquement le remplacement des 40 postes obsolètes.

Enfin, j'ai acquis la rigueur nécessaire pour assurer la traçabilité dans EasyVista et la communication avec les utilisateurs.

Justification des Compétences (BTS SIO)

Cette réalisation professionnelle valide les compétences suivantes : Gérer le patrimoine informatique (exploitation de normes de conformité), Répondre aux incidents (traitement des non-conformités postes) et Mettre à disposition un service (déploiement de politiques de gestion Intune).